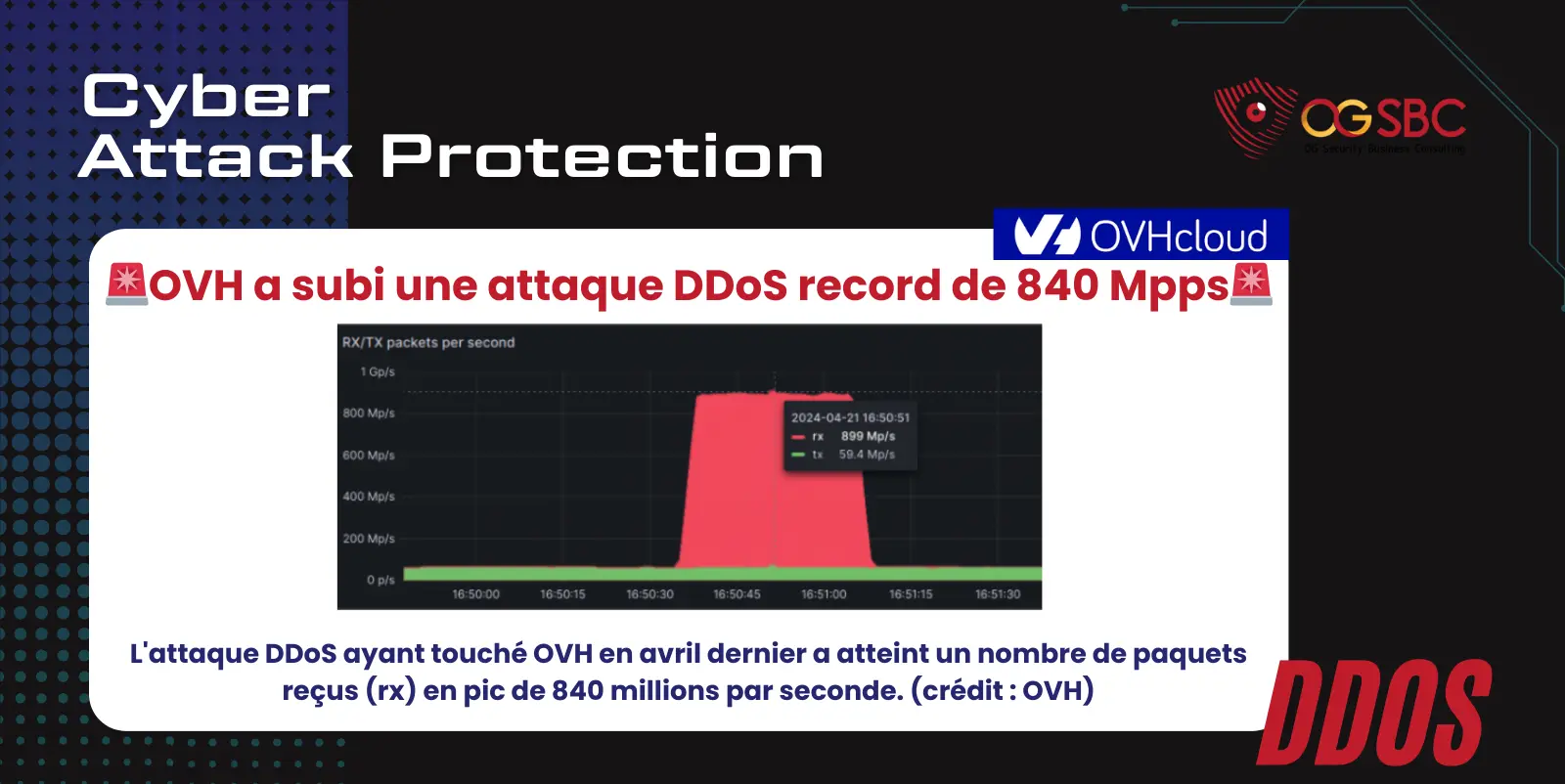

En début d'année 2024, OVHcloud a réussi à bloquer une attaque DDoS (Déni de Service Distribué) d'une ampleur sans précédent, avec un taux de 840 millions de paquets par seconde (Mpps). Voici les points clés à retenir !

📈 Augmentation des attaques DDoS

- Fréquence accrue : Depuis le début de l'année 2023, OVHcloud a observé une augmentation significative des attaques DDoS, tant en fréquence qu'en intensité.

- Attaques records : En mai 2024, OVHcloud a atténué une attaque atteignant 2,5 Tbps. En avril 2024, une autre attaque a atteint 840 Mpps, surpassant le précédent record de 809 Mpps rapporté par Akamai en 2020.

🛡️ Détails de l'attaque

- Nature de l'attaque : Constituée à 99% de paquets TCP ACK, l'attaque provenait d'environ 5 000 adresses IP différentes, avec la majorité des paquets émis depuis quatre points d'accès situés aux États-Unis.

- Implication de MikroTik : De nombreux équipements MikroTik, notamment les modèles Cloud Core Router (CCR), ont été utilisés dans ces attaques. Les pirates ont exploité des vulnérabilités connues dans ces appareils pour les compromettre.

🔍 Enquête et mesures

- Identification des équipements vulnérables : OVHcloud a identifié près de 100 000 équipements MikroTik exposés sur Internet, susceptibles d'être compromis si les mises à jour de sécurité ne sont pas appliquées.

- Utilisation de la fonction "Bandwidth Test" : Les pirates ont probablement utilisé cette fonctionnalité de RouterOS de MikroTik pour générer des millions de paquets par seconde, augmentant ainsi la puissance du botnet.

📢 Réponse de MikroTik

- OVHcloud a contacté MikroTik concernant ces découvertes, mais n'a pas encore reçu de réponse.

Ces attaques démontrent l'importance de maintenir à jour les équipements réseau pour se protéger contre les vulnérabilités exploitées par les cybercriminels.

#CyberSécurité #DDoS #OVHcloud #MikroTik #Botnet #SécuritéRéseau 💻🔒

0 commentaires